SSL Certificate Private Key und Public Key

Andrew JohnsonTeilen Sie

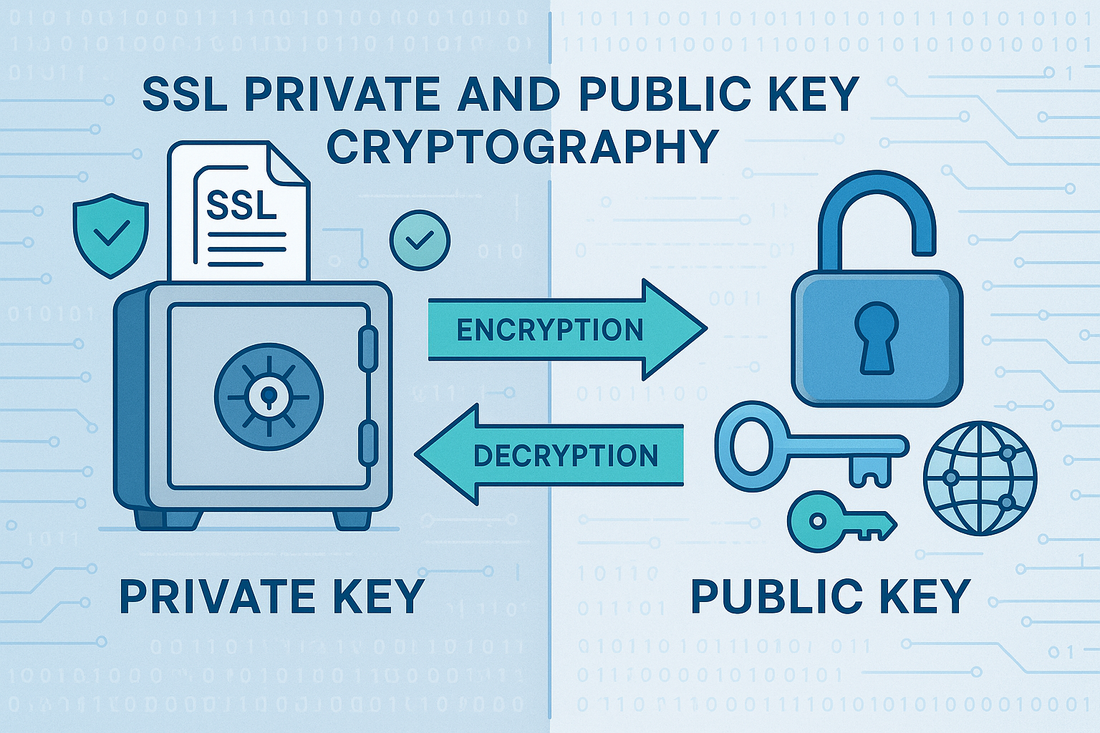

Private Keys und Public Keys bilden die kryptografische Grundlage der SSL Certificate Technologie und bilden den Sicherheitsrahmen, der Online-Transaktionen schützt.

Das Verständnis dieser Konzepte ist für jeden, der SSL Certificates auf seinen Websites oder in seinen Anwendungen einsetzt, unerlässlich. Dieses Verschlüsselungssystem gewährleistet, dass die Daten während der Übertragung zwischen Servern und Browsern sicher bleiben.

Was ist ein Private Key

Ein Private Key stellt die geheime Komponente des kryptografischen Schlüsselpaares Ihres SSL Certificate dar.

Dieser mathematische Schlüssel muss auf Ihrem Webserver stets vertraulich und sicher bleiben. Wenn Sie ein Certificate Signing Request (CSR) für Ihr SSL Certificate erzeugen, wird gleichzeitig das Private Key erstellt und sicher auf Ihrem Server gespeichert.

Der Private Key hat mehrere wichtige Funktionen im SSL Certificate Betrieb.

Sie entschlüsselt eingehende verschlüsselte Daten und erstellt digitale Signaturen, die die Identität Ihres Servers verifizieren. Die Sicherheit Ihrer gesamten SSL Certificate Implementierung hängt vom Schutz dieser Private Key ab.

Trustico SSL Certificates arbeitet mit , das mit branchenüblichen Algorithmen wie , und ( ) erstellt wird. Private Keys RSA DSA Elliptic Curve CryptographyECC

Die Stärke Ihrer Private Key korreliert direkt mit der Bitlänge, die bei der Generierung verwendet wird. Derzeit empfehlen wir ein Minimum an 2048-bit RSA Schlüsseln für alle SSL Certificate Implementierungen, obwohl auch stärkere 4096-bit Schlüssel und moderne ECC Alternativen für erhöhte Sicherheit unterstützt werden.

Private Key Die Verwaltung der Schlüssel ist ein kritischer Aspekt bei der Bereitstellung von SSL Certificate.

Die Private Key verlässt niemals Ihren Server und sollte sicher gesichert werden. Wenn Ihr Private Key kompromittiert wird, müssen Sie sofort Ihr SSL Certificate widerrufen und ein neues Schlüsselpaar erzeugen.

Zum Verständnis von Public Keys

Die Public Key stellt die offen geteilte Komponente des kryptografischen Systems Ihrer SSL Certificate dar.

Im Gegensatz zu Private Key kann Public Key frei verteilt werden und ist in SSL Certificate selbst eingebettet. Wenn Besucher eine Verbindung zu Ihrer Website herstellen, empfangen und verwenden ihre Browser automatisch Ihre Public Key, um eine verschlüsselte Kommunikation herzustellen.

Public Keys erfüllen bei SSL Certificate zwei Hauptfunktionen.

Erstens verschlüsseln sie Daten, die nur von der entsprechenden Private Key entschlüsselt werden können. Zweitens überprüfen sie die von Private Key erstellten digitalen Signaturen, die die Authentizität Ihres Servers bestätigen. Die Public Key wird Teil der SSL Certificate -Struktur, die von der Certificate Authority (CA) digital signiert wird.

Die mathematische Beziehung zwischen Public und Private Keys gewährleistet, dass Daten, die mit einem Schlüssel verschlüsselt wurden, nur mit dem entsprechenden Schlüsselpaar entschlüsselt werden können.

Diese Verschlüsselung bildet die Grundlage für die Sicherheit von SSL Certificate. Die Verfügbarkeit von Public Key ermöglicht eine sichere Kommunikation, ohne dass ein gemeinsames Geheimnis zwischen Ihrem Server und Ihren Besuchern erforderlich ist.

Wie Private Keys und Public Keys zusammenarbeiten

Die Interaktion zwischen Private Keys und Public Keys schafft den sicheren Kommunikationskanal, den SSL Certificates bereitstellt.

Wenn ein Besucher eine Verbindung zu Ihrer Website herstellt, beginnt ein komplexer Handshake-Prozess. Der Browser des Besuchers empfängt Ihren SSL Certificate mit dem Public Key und verwendet diesen Schlüssel zur Verschlüsselung eines zufälligen Sitzungsschlüssels. Nur der Private Key Ihres Servers kann diesen Sitzungsschlüssel entschlüsseln und so einen sicheren Kanal für die symmetrische Verschlüsselung der eigentlichen Datenübertragung aufbauen.

Für den anfänglichen Schlüsselaustausch wird die rechenintensive Public-Key-Kryptografie verwendet, während für die eigentliche Datenübertragung die schnellere symmetrische Verschlüsselung zum Einsatz kommt. Moderne Cipher-Suites sorgen für ein Gleichgewicht zwischen den Sicherheitsanforderungen und der Verbindungsgeschwindigkeit, um maximalen Schutz zu bieten, ohne die Leistung der Website zu beeinträchtigen.

Digitale Signaturen sind eine weitere wichtige Anwendung der Private und Public Key Kryptografie in SSL Certificates.

Ihr Server verwendet die Private Key, um digitale Signaturen zu erstellen, die die Authentizität der übertragenen Daten beweisen. Die Empfänger verwenden die Public Key von Ihrer SSL Certificate, um diese Signaturen zu überprüfen, wodurch die Datenintegrität gewährleistet und die Identität Ihres Servers bestätigt wird. Dieser Prozess verhindert Man-in-the-Middle-Angriffe und stellt sicher, dass die Besucher ihrer Verbindung zu Ihrer Website vertrauen können.

SSL Certificate Schlüsselgenerierung und bewährte Praktiken

Die ordnungsgemäße Schlüsselgenerierung bildet die Grundlage für eine effektive SSL Certificate Sicherheit.

Sie müssen zunächst einen starken Private Key mit kryptografisch sicherer Zufallszahlengenerierung erzeugen. Tools wie OpenSSL erstellen Schlüsselpaare mit angemessener Entropie und Zufälligkeit. Die Schlüsselgenerierung sollte auf dem Server erfolgen, auf dem Ihr SSL Certificate installiert wird, um die Sicherheit während des gesamten Bereitstellungsprozesses zu gewährleisten.

Die Wahl der Schlüsselstärke wirkt sich sowohl auf die Sicherheit als auch auf die Leistung Ihrer SSL Certificate Implementierung aus.

Während 2048-bit RSA -Schlüssel für die meisten Anwendungen eine ausgezeichnete Sicherheit bieten, können Hochsicherheitsumgebungen von 4096-bit -Schlüsseln oder Elliptic Curve -Alternativen profitieren. ECC -Schlüssel bieten die gleiche Sicherheit wie die größeren RSA -Schlüssel, sind aber leistungsfähiger und damit ideal für mobile Anwendungen und Websites mit hohem Datenverkehr.

Eine sichere Schlüsselspeicherung und Backup-Verfahren sind für die Aufrechterhaltung der Verfügbarkeit von SSL Certificate unerlässlich.

Ihre Private Key sollte mit entsprechenden Dateiberechtigungen gespeichert werden, auf die nur notwendige Systemprozesse zugreifen können. Regelmäßige verschlüsselte Backups stellen sicher, dass Sie die Funktionalität von SSL Certificate bei Hardwareausfällen schnell wiederherstellen können. Speichern Sie Private Keys niemals an öffentlich zugänglichen Orten oder übertragen Sie sie über unsichere Kanäle.

Beispiel aus der Praxis: SSL Certificate Schlüsselaustausch

Wenn ein Kunde Ihren Online-Shop besucht, initiiert sein Browser eine sichere Verbindungsanfrage. Ihr Webserver antwortet, indem er Ihre SSL Certificate sendet, die Ihre Public Key zusammen mit Identitätsinformationen enthält, die durch die Certificate Authority (CA) verifiziert wurden. Der Browser validiert diese SSL Certificate anhand von vertrauenswürdigen Root-Zertifikaten, um Vertrauen in die Identität Ihrer Website zu schaffen.

Als Nächstes generiert der Browser des Kunden einen zufälligen symmetrischen Verschlüsselungsschlüssel und verschlüsselt ihn mit Ihrem Public Key.

Dieser verschlüsselte Schlüssel wird an Ihren Server übertragen, wo nur Ihr Private Key ihn entschlüsseln kann. Beide Parteien besitzen nun denselben symmetrischen Schlüssel, was eine schnelle Ver- und Entschlüsselung aller nachfolgenden Kommunikationen ermöglicht. Dieser Prozess läuft transparent ab und wird in der Regel innerhalb von Millisekunden abgeschlossen, während er gleichzeitig robuste Sicherheit für sensible Transaktionen bietet.

Während des gesamten Austauschs gewährleisten digitale Signaturen die Integrität und Authentizität der Daten.

Ihr Server signiert kritische Handshake-Nachrichten mit der Private Key, während der Browser diese Signaturen mit der Public Key von Ihrer SSL Certificate verifiziert. Dies verhindert, dass Angreifer den Schlüsselaustausch abfangen und verändern, und gewährleistet die Sicherheit der sensiblen Daten Ihrer Kunden.

Verschiedene Arten von kryptografischen Algorithmen

RSA ist nach wie vor der am weitesten verbreitete Algorithmus für SSL Certificates und bietet hervorragende Kompatibilität mit allen Browsern und Systemen.

RSADie auf SSL Certificates basierenden Algorithmen unterstützen Schlüsselgrößen von 2048 bits bis 4096 bits und bieten skalierbare Sicherheitsoptionen. Die mathematische Grundlage von RSA beruht auf der Schwierigkeit, große Primzahlen zu faktorisieren, was es für Angreifer selbst mit beträchtlichen Rechenressourcen rechnerisch unmöglich macht, Private Keys aus Public Keys abzuleiten.

Elliptic Curve Cryptography (ECC) stellt eine moderne Alternative für SSL Certificates dar.

ECC Die Algorithmen bieten die gleiche Sicherheit wie RSA, wobei kleinere Schlüsselgrößen verwendet werden, was zu schnelleren Berechnungen und geringerer Bandbreitennutzung führt. Ein 256-bit ECC -Schlüssel bietet eine vergleichbare Sicherheit wie ein 3072-bit RSA -Schlüssel, benötigt aber deutlich weniger Rechenleistung. ECC -Unterstützung ist besonders wertvoll für mobile Anwendungen und IoT -Geräte, bei denen die Rechenleistung begrenzt ist.

Digital Signature Algorithm Die Unterstützung von SSL Certificates (DSA) gewährleistet die Kompatibilität mit verschiedenen Sicherheitsrahmenwerken und Compliance-Anforderungen.

DSA bietet eine Alternative zu RSA für die Generierung digitaler Signaturen, obwohl es weniger häufig für SSL Certificate Implementierungen verwendet wird.

Trustico® bietet SSL Certificates, das mehrere Algorithmen unterstützt, so dass Sie den am besten geeigneten kryptografischen Ansatz für Ihre spezifischen Anforderungen auswählen können.

SSL Certificate Validierungsebenen und Schlüsselsicherheit

Domain Validation (DV) SSL Certificates bietet eine grundlegende Verschlüsselung mit der gleichen robusten Private und Public Key Kryptographie wie höhere Validierungsstufen.

DV SSL Certificates ( ) verifizieren die Domain-Kontrolle durch automatisierte Prozesse und eignen sich daher ideal für Blogs, persönliche Websites und einfache Geschäftsseiten. Die kryptografische Stärke bleibt unabhängig von der Validierungsstufe identisch, wobei die Daten Ihrer Besucher durch dieselben Schlüsselaustauschprozesse geschützt werden.

Organization Validation (OV) SSL Certificates ergänzt die kryptografische Grundlage um die Überprüfung der Unternehmensidentität.

OV SSL Certificates Die zugrundeliegende Kryptographie von Private und Public Key bleibt gleich, aber SSL Certificate enthält zusätzliche Identitätsinformationen, die das Vertrauen der Besucher stärken. Diese erweiterte Validierung ist besonders wertvoll für Unternehmenswebsites, die Kundendaten verarbeiten oder Online-Transaktionen durchführen.

Extended Validation (EV) SSL Certificates ist das Premium-Angebot der SSL Certificate Validierung.

EV SSL Certificates Sie unterziehen sich strengen Validierungsverfahren, die die rechtliche, physische und betriebliche Existenz Ihrer Organisation überprüfen. Private und Public Key bieten die gleiche technische Sicherheit wie die anderen Validierungsstufen, EV SSL Certificates zeigt jedoch erweiterte Browser-Indikatoren an, die den Besuchern Ihre verifizierte Identität deutlich vermitteln.

Häufige Fehler bei SSL Certificate Schlüssel

Private Key Die schwerwiegendste Sicherheitsbedrohung für SSL Certificate -Implementierungen ist die Kompromittierung.

Viele Unternehmen setzen Private Keys versehentlich durch unsichere Backup-Verfahren, unzureichende Dateiberechtigungen oder unsachgemäße Praktiken zur gemeinsamen Nutzung von Schlüsseln aus. Stellen Sie sicher, dass Private Keys den vorgesehenen Server nur für verschlüsselte Backup-Zwecke verlässt. Regelmäßige Sicherheitsprüfungen sollten sicherstellen, dass Private Keys nur für notwendige Systemprozesse und autorisierte Administratoren zugänglich bleibt.

Schwache Schlüsselgenerierungspraktiken können selbst die stärksten SSL Certificates untergraben.

Einige Systeme erzeugen Private Keys mit unzureichender Entropie, was sie anfällig für Vorhersageangriffe macht. Verwenden Sie bei der Schlüsselerzeugung immer kryptografisch sichere Zufallszahlengeneratoren. Vermeiden Sie die Erzeugung von Schlüsseln auf virtuellen Maschinen oder Systemen mit begrenzten Entropiequellen.

Unzureichende Richtlinien für die Schlüsselrotation führen zu langfristigen Sicherheitsrisiken für die Bereitstellung von SSL Certificate.

Auch wenn SSL Certificates eine festgelegte Gültigkeitsdauer hat, wird empfohlen, bei jeder Erneuerung einen neuen Private Keys zu generieren. Dadurch wird der Zeitraum, in dem Private Keys kompromittiert wird, begrenzt. Eine regelmäßige Schlüsselrotation ermöglicht auch die Migration zu stärkeren kryptografischen Algorithmen, wenn sich die Sicherheitsstandards weiterentwickeln.

Zukünftige Überlegungen

Die Entwicklungen im Bereich der Quantencomputer stellen eine potenzielle langfristige Herausforderung für die aktuelle Private und Public Key Kryptografie dar.

Während praktische Quantencomputer, die in der Lage sind, RSA und ECC zu knacken, noch Jahre entfernt sind, sollten vorausschauende Organisationen kryptografische Post-Quantum-Algorithmen in Betracht ziehen. Die derzeitigen Implementierungen von SSL Certificate bleiben auf absehbare Zeit sicher, aber die Planung von kryptografischen Übergängen gewährleistet langfristige Sicherheit.

Certificate Transparency (CT) und andere aufkommende Sicherheitsstandards verbessern die Sichtbarkeit und Nachvollziehbarkeit von SSL Certificate Implementierungen.

Diese Technologien arbeiten neben der traditionellen Private und Public Key Kryptographie, um zusätzliche Sicherheitsebenen zu bieten. Certificate Transparency Protokollierung ermöglicht die Überwachung der SSL Certificate Ausgabe und die Erkennung von nicht autorisierten SSL Certificates.

Die Anforderungen an die Sicherheit moderner Browser entwickeln sich weiter, mit strengeren Standards für SSL Certificate Implementierungen.

Funktionen wie HTTP Strict Transport Security (HSTS), Certificate Authority Authorization (CAA) Datensätze und erweitertes Key Pinning arbeiten mit Private und Public Key Kryptographie zusammen, um umfassende Sicherheitsrahmen zu schaffen.

Implementierung von SSL Certificates für maximale Sicherheit

Um SSL Certificates erfolgreich einzusetzen, müssen Sie sowohl die technischen Aspekte der Kryptografie von Private und Public Key als auch die praktischen Aspekte der Webserverkonfiguration verstehen.

Die richtige Konfiguration stellt sicher, dass die kryptografischen Schutzmechanismen von Private und Public Keys optimal funktionieren und gleichzeitig die Leistung und Kompatibilität der Website aufrechterhalten wird. Eine regelmäßige Überwachung und Wartung hilft, potenzielle Probleme zu erkennen, bevor sie die Sicherheit oder Verfügbarkeit beeinträchtigen.

Trustico® bietet eine Reihe von SSL Certificate Optionen an, von der einfachen Domain Validation (DV) bis zur erweiterten Extended Validation (EV).

Ein Verständnis der Private und Public Key Kryptographie hilft Ihnen, fundierte Entscheidungen über die Auswahl und Implementierung von SSL Certificate zu treffen. Ob Sie nun eine einzelne Domäne abdecken oder unternehmensweite Sicherheit benötigen, die kryptographische Grundlage bleibt dieselbe: Schutz sensibler Daten durch bewährte mathematische Prinzipien, die sicherstellen, dass nur autorisierte Parteien auf verschlüsselte Informationen zugreifen können.